Bedienungsanleitung

Hier erhalten Sie die aktuellsten Informationen und Tipps zur Verwendung von MAT (Machine Administration Tool)

|

|---|

Mit welchen Endgeräten kann man MAT nutzen ?

MAT ist eine sogenannte "responsive Anwendung" und kann auf jedem Endgerät, dass einen Browser besitzt, genutzt werden.

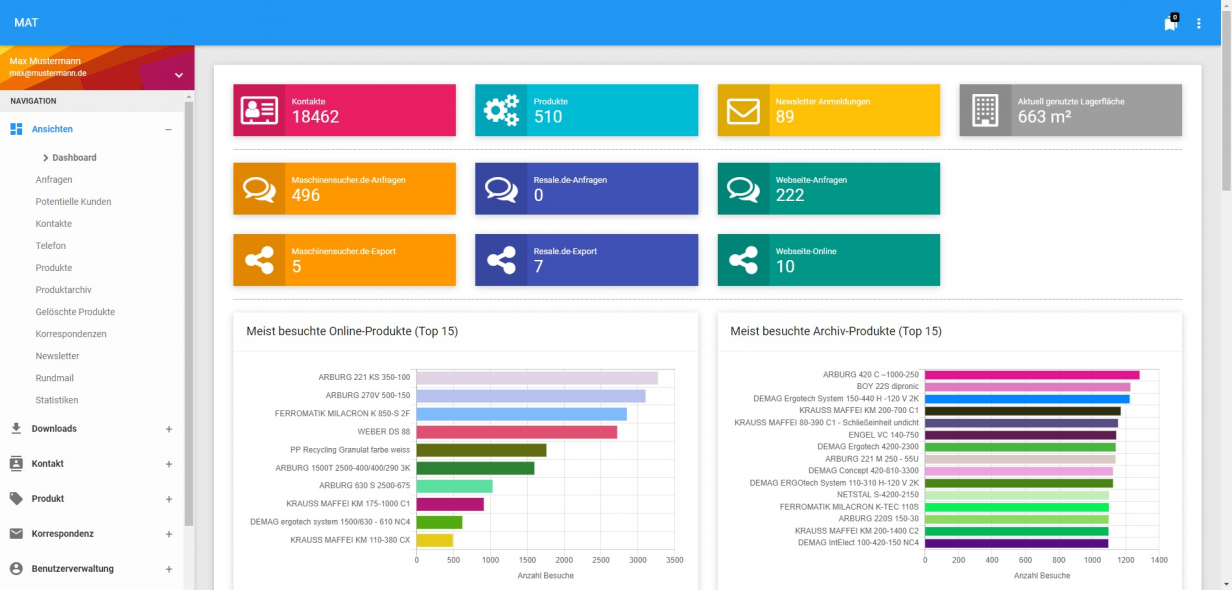

Was ist MAT ?

MAT ist eine webbasierte Software für Maschinenhändler und unterstützt unsere Kunden bei der täglichen Arbeit.

Mit welchen Endgeräten kann man MAT nutzen ?

MAT ist eine sogenannte "responsive Anwendung" und kann auf jedem Endgerät, dass einen Browser besitzt, genutzt werden.

Was sind die Vorteile von MAT ?

MAT bietet eine zentrale Bestands- und Produktverwaltung für Maschinenhändler mit weitreichenden Funktionen. Dabei ist die Software so entwickelt, dass es nicht fest definierte Elemente beinhaltet, sondern durch den Anwender auf die jeweiligen Wünsche angepasst werden kann. Darüber hinaus bietet MAT eine viersprachige, automatisch bereitgestellte Webseite an. Somit müssen unsere Kunden sich um keine IT-Belange mehr kümmern und können sich auf Ihr Hauptgeschäft konzentrieren. Für eine kostenlose Demoversion kontaktieren Sie uns bitte über unsere Webseite https://www.maazsoft.de.

Wie sicher ist MAT ?

Das Sicherheitskonzept von MAT ist weitreichend und schützt dabei alle Daten vollumfänglich:

- Jeder Kunde erhält einen eigenständigen Server. Somit ist sichergestellt, dass Daten von mehreren Kunden auf einem Server liegen und potentiell untereinander einsehbar wären.

- Alle Daten in der Datenbank sind pro Kunde, mit unterschiedlichen Schlüsseln, verschlüsselt. Sollten unberechtigte Personen an die Datenbank der Anwendung gelangen, ist diese absolut wertlos. Man findet nur kryptische Zeichen in jedem Feld und somit würde beispielhaft eine Firmenadresse eines gepflegten Kontaktes wie folgt aussehen "nhJwNSscSOUosOXn4t9EIQ==".

- Die Anwendung und die bereitgestellte Webseite werden mit einem SSL-Zertifikat ausgestattet. Somit wird die Verbindung vom Nutzer bis hin zur Anwendung komplett verschlüsselt. Dadurch kann niemand die Daten auf dem Weg vom Kunden zum Server ausspionieren.

- Jedes Endgerät von einem Benutzer wird im Profil des Benutzers abgelegt. Sollte ein unberechtigte Personen an die Zugangsdaten eines Benutzers gelangen wird die Anmeldung verwehrt, da das System die Endgeräte des Benutzer genau kennt und bei der Anmeldung überprüft.

- Es werden keine Anfragen von außerhalb entgegengenommen oder akzeptiert.

- Alle Eingaben in der Anwendung werden auf mögliche Angriffsversuche untersucht, protokolliert und entschärft. Angreifer versuchen oftmals über Eingabefelder programmatischen Code auszuführen um an Daten zu gelangen oder Schaden in der Anwendung anzurichten.

- Weitere Sicherheitsmerkmale können, wegen Sicherheitsgründen, nicht genannt werden.